Ingress tiek izmantots, lai pārvaldītu lietojumprogrammu ienākošo trafiku, kā arī SSL pārtraukšanai. Turpretim noslēpumi tiek izmantoti, lai uzglabātu konfidenciālu informāciju un TLS sertifikātus lietošanai.

Šis ieraksts ilustrēs:

- Kādi ir Kubernetes noslēpumi?

- Priekšnosacījums: ģenerējiet privāto atslēgu un sertifikātu

- Kā izveidot slepeno TLS pakalpojumā Kubernetes?

- Kā izveidot noslēpumu, izmantojot Yaml failu?

- Kā iegult noslēpumu ar Kubernetes Pod?

- Secinājums

Kādi ir Kubernetes noslēpumi?

Noslēpumi ir viens no Kubernetes resursiem, ko izmanto, lai saglabātu konfidenciālu informāciju, piemēram, lietotāja pieteikšanās akreditācijas datus, atslēgas, sertifikātus vai pilnvaras. Noslēpumus var izveidot atsevišķi un savienot ar pākstīm. Tas neļauj izstrādātājam kodā sniegt konfidenciālus datus, kā arī nodrošina papildu drošības līmeni. Var izveidot un izmantot dažāda veida noslēpumus. Visbiežāk izmantotie noslēpumi ir:

Vispārējs noslēpums: Vispārējie noslēpumi tiek izmantoti, lai saglabātu pamatinformāciju, piemēram, paroles, marķierus, API atslēgas, OAuth atslēgas un tā tālāk.

TLS noslēpums: TLS noslēpumi tiek izmantoti, lai saglabātu privātās atslēgas un sertifikātus, ko parakstījusi CA. Lai nodrošinātu to lietojumprogrammu drošību, kas darbojas Kubernetes iekšienē, un nodrošinātu saziņu klasterī, lietotājam parasti ir jāizveido un jāievieto TLS noslēpumi podā.

Docker reģistrs: To izmanto, lai saglabātu docker reģistra akreditācijas datus, lai viegli izvilktu attēlus no reģistra.

Priekšnosacījums: ģenerējiet privāto atslēgu un sertifikātu

Lai izveidotu sertifikātu un privāto atslēgu drošības uzlabošanai, izmantojiet OpenSSL, kas izveido CSR (sertifikāta parakstīšanas pieprasījumu) un privāto atslēgu. Pēc tam izmantojiet CSR, lai ģenerētu pašparakstītos vai CA sertifikātus.

Lai izmantotu OpenSSL komandas operētājsistēmā Windows, lietotājiem ir jāinstalē Git. Šim nolūkam sekojiet mūsu saitēm ' Instalējiet git operētājsistēmā Windows ” raksts.

Pēc git instalēšanas izpildiet tālāk sniegtos norādījumus, lai ģenerētu privāto atslēgu un parakstītu sertifikātu.

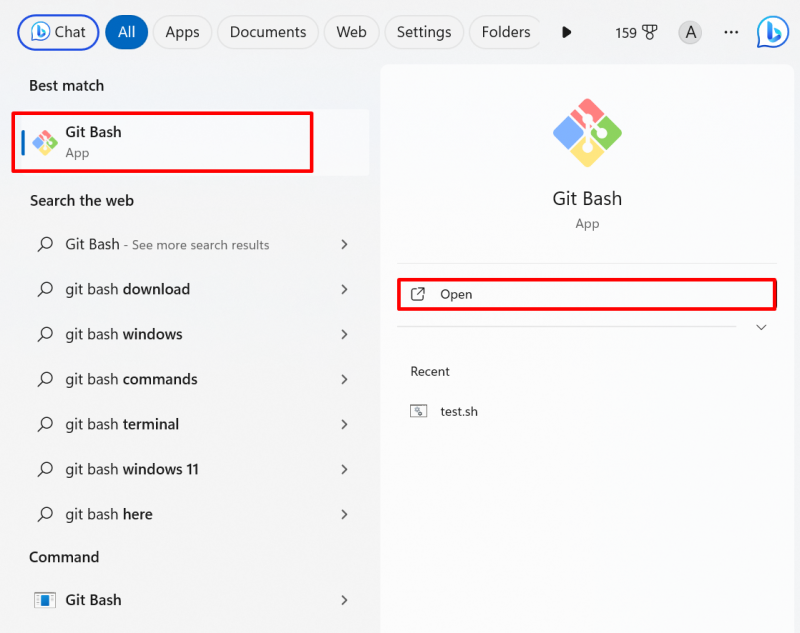

1. darbība: palaidiet Git Bash termināli

Meklējiet ' Gits Bašs ” izvēlnē Sākt un palaidiet termināli:

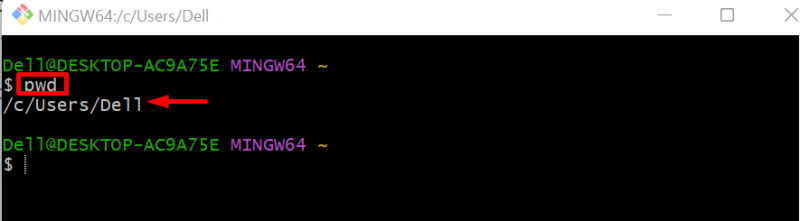

Lai pārbaudītu pašreizējo direktoriju, izmantojiet ' pwd ” komanda:

pwdPašlaik mēs strādājam %USERPROFILE% direktorijā:

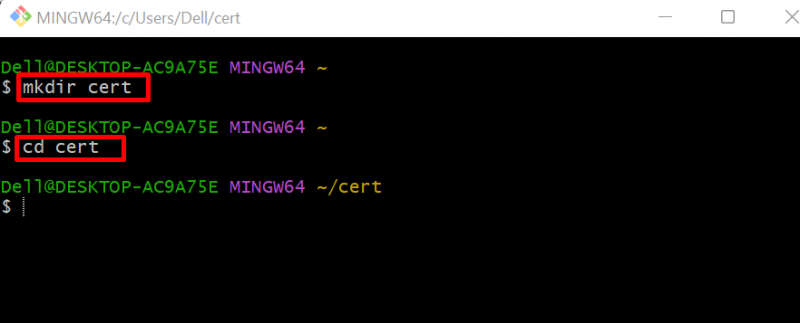

2. darbība. Izveidojiet jaunu direktoriju

Izveidojiet jaunu direktoriju, lai saglabātu sertifikātus un privāto atslēgu:

mkdir sertPārejiet uz jaunizveidoto direktoriju, izmantojot ' cd ” komanda:

cd sert

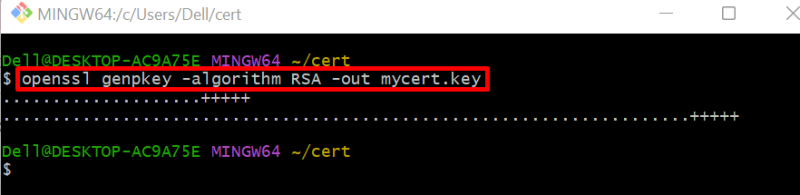

3. darbība: ģenerējiet privāto atslēgu

Tagad ģenerējiet privāto atslēgu, izmantojot doto komandu. Šeit ģenerētā privātā atslēga tiks saglabāta mapē mycert.key ”:

openssl genpkey - algoritms RSA - ārā mycert.key

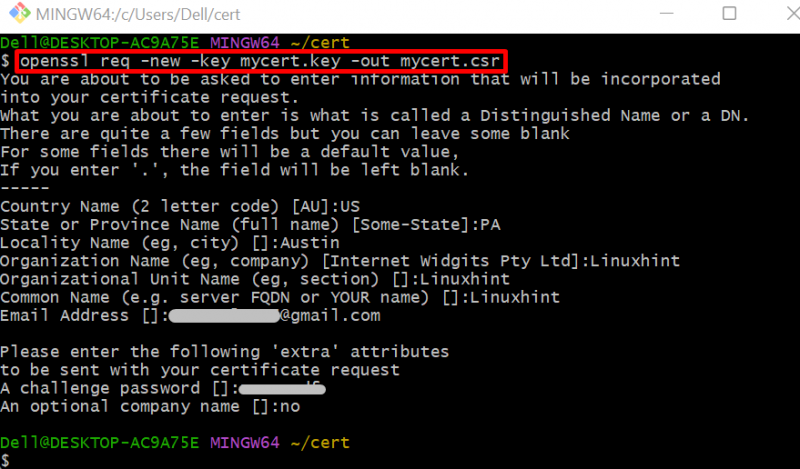

4. darbība: ģenerējiet KSA

Lai ģenerētu CSR (sertifikāta pakalpojuma pieprasījumu), lai iegūtu parakstītu sertifikātu, izmantojiet norādīto komandu:

openssl req - jauns - atslēga mycert.key - ārā mycert.csr

5. darbība: ģenerējiet sertifikātu

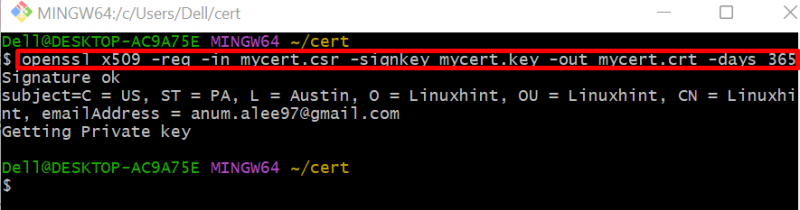

Visbeidzot, izmantojot ģenerēto privāto atslēgu un CSR, izveidojiet sertifikātu un saglabājiet to mapē mycert.crt ” failu. Šim nolūkam izpildiet tālāk norādīto komandu:

openssl x509 -piepras -in mycert.csr - paraksta atslēga mycert.key - ārā mycert.crt - dienas 365

Pēc TLS sertifikātu ģenerēšanas lietotājs var izveidot slepeno TLS, izpildot tālāk norādīto sadaļu.

Kā izveidot slepeno TLS pakalpojumā Kubernetes?

Lai nodrošinātu lietojumprogrammu drošību un drošu komunikāciju Kubernetes klasterī un ārpus tā, TLS (Transport Layer Security) sertifikāti ir būtiski, kas tiek izmantoti datu šifrēšanā. Kubernetes noslēpums ļauj mums iegult TLS sertifikātu ar darbojas podiem, izmantojot slepeno TLS. Lai pakalpojumā Kubernetes izveidotu slepenu TLS, izpildiet tālāk sniegtos norādījumus.

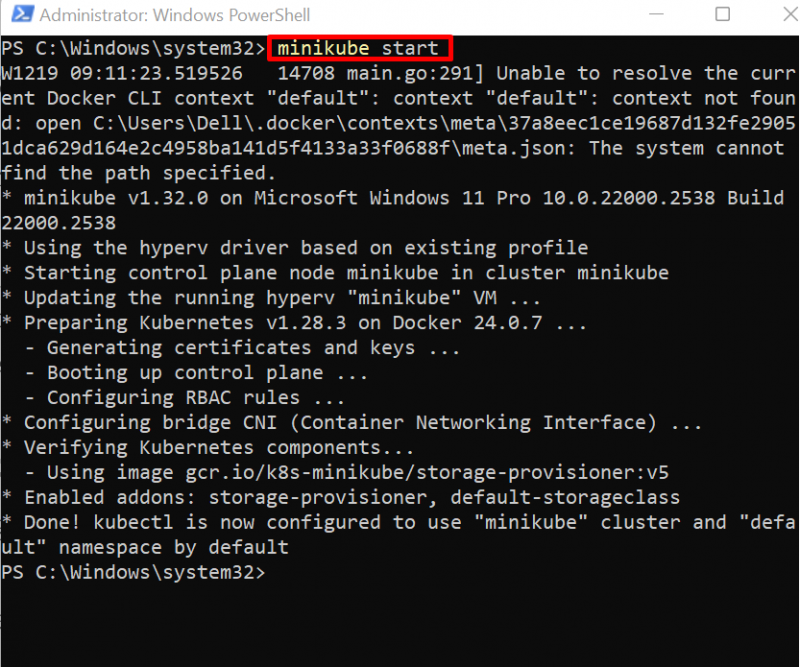

1. darbība. Startējiet Minikube Cluster

Lai palaistu minikube klasteru, vispirms palaidiet Windows PowerShell kā administratoru. Pēc tam izveidojiet un palaidiet klasteru, izmantojot “ minikube sākums ” komanda:

minikube sākums

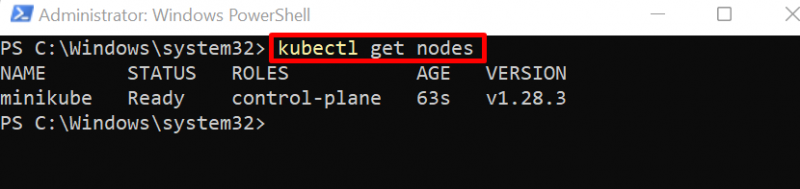

2. darbība: iegūstiet mezglus

Piekļūstiet Kubernetes mezglam, lai pārbaudītu, vai klasteris ir palaists vai nē:

minikube iegūt mezglus

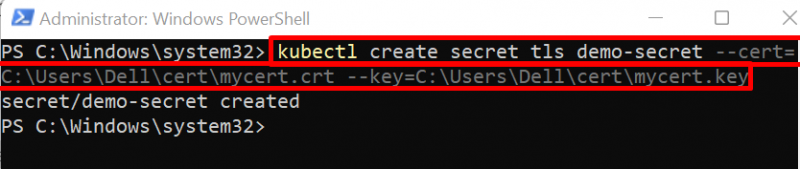

3. darbība. Izveidojiet slepeno TLS

Izveidojiet TLS noslēpumu Kubernetes, izmantojot “ kubectl izveidot noslēpumu

4. darbība: iegūstiet noslēpumus

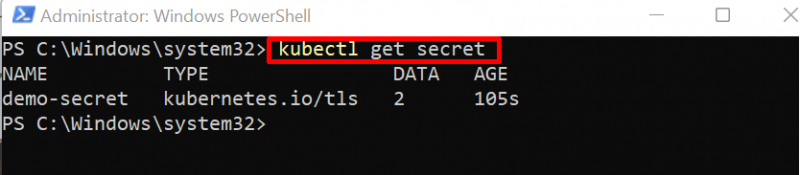

Lai apstiprinātu, uzskaitiet Kubernetes noslēpumu, izmantojot doto komandu:

kubectl iegūt noslēpumuŠeit jūs varat redzēt, ka esam efektīvi izveidojuši demo-noslēpums ', kas satur ' 2 ” datu vērtības:

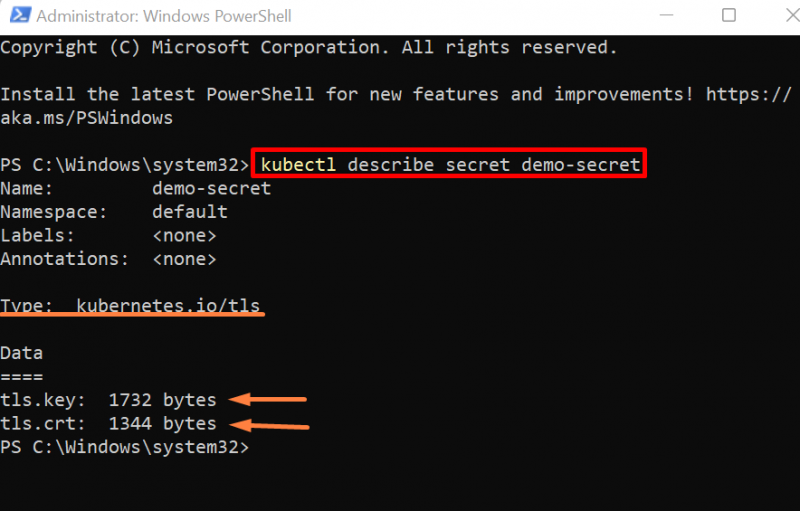

5. darbība: aprakstiet noslēpumu

Lai skatītu, kā dati tiek skatīti vai saglabāti slepeni, aprakstiet noslēpumu, izmantojot ' kubectl apraksta noslēpumu

Varat redzēt, ka vērtības tiek saglabātas baitos, un tās nevar tieši skatīt atšķirībā no Kubernetes ConfigMaps:

Kā izveidot slepenu TLS, izmantojot Yaml failu?

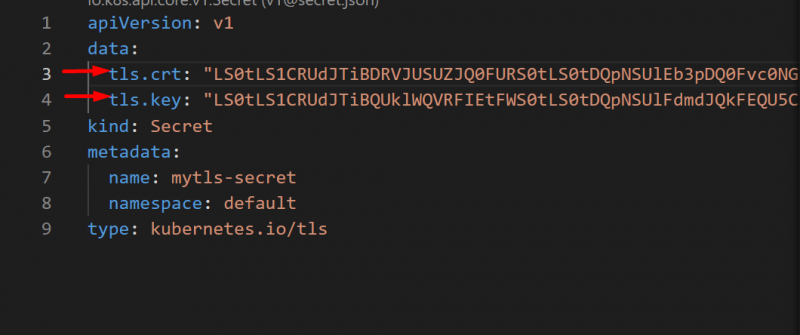

Lai izveidotu slepenu TLS, izmantojot yaml failu, vispirms izveidojiet “ noslēpums.yml ” failu, pievienojiet tls base64 kodētais sertifikāts iekš ' tls.crt ” taustiņu un pievienojiet base64 kodēta atslēga iekš ' tls.key ”.

Demonstrēšanai veiciet norādītās darbības.

1. darbība: izveidojiet Yaml failu

Izveidojiet failu ar nosaukumu ' noslēpums.yml ” un ielīmējiet norādīto kodu:

apiVersion : v1datus :

tls.crt : 'base64 kodētais sertifikāts'

tls.key : 'base64 kodētā atslēga'

laipns : Noslēpums

metadati :

nosaukums : mytls-noslēpums

nosaukumvieta : noklusējuma

veids : kubernetes.io/tls

Iepriekš minētajā fragmentā aizstājiet atslēgas “tls.crt” un “tls.key” vērtības ar sākotnējo sertifikātu un atslēgu vērtībām:

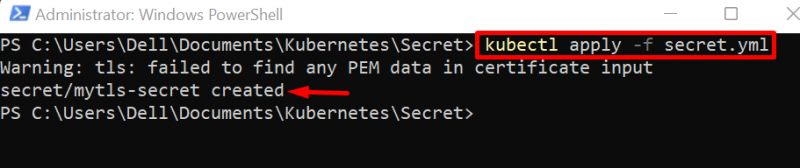

2. darbība: izveidojiet noslēpumu

Tagad izmantojiet slepeno yaml failu, izmantojot “ kubectl apply -f

Rezultāts parāda, ka esam veiksmīgi izveidojuši mytls-noslēpums ', izmantojot yaml failu:

Piezīme. Skatiet TLS sertifikātu un privāto atslēgu

Lai skatītu base64 kodēto sertifikātu un izmantotu to yaml failā, palaidiet “ cat

Lai skatītu base64 kodēto atslēgu, izmantojiet “ cat

Kā iegult slepeno TLS ar Kubernetes Pod?

Pēc slepenā TSL izveides lietotājs var to iegult Kubernetes podā. Lai to izdarītu, izmantojiet tālāk sniegtos norādījumus.

1. darbība: izveidojiet Yaml failu

Izveidojiet failu ar nosaukumu ' pod.yml ” failu un ielīmējiet tālāk redzamo fragmentu failā:

apiVersija: v1veids: Pod

metadati:

nosaukums: demo-pod

specifikācija:

konteineri:

- nosaukums: html-cont

attēls: rafia098 / html-img: 1.0

envNo:

- SecretRef:

nosaukums: demo-slepens

Iepriekš minētajā fragmentā:

- ' laipns ” atslēga norāda Kubernetes resursu, ko lietotājs veido.

- ' nosaukums ” taustiņš iestatīs aplikuma nosaukumu.

- ' konteineri ” taustiņš saglabās konteinera informāciju.

- ' nosaukums Taustiņš zem taustiņa “konteineri” iestatīs konteinera nosaukumu.

- ' attēlu ” taustiņš nodrošinās lietojumprogrammas vai konteinera attēlu, lai izveidotu un palaistu lietojumprogrammu konteinerā.

- ' envFrom ” taustiņš iestatīs vides mainīgo no citiem Kubernetes resursiem. Šeit, lai iegultu slepeno TLS podā, ' noslēpumsRef ” tiek izmantots, lai nodrošinātu slepenu atsauci. Lai iegultu iepriekš minēto slepeno TLS, norādiet noslēpuma nosaukumu atslēgā “name”.

2. darbība. Izveidojiet vai jauniniet ierīci

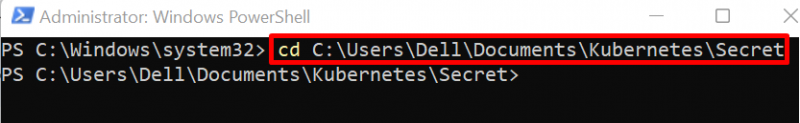

Pēc tam atveriet mapi, kurā pod.yml ” fails ir izveidots:

cd C:\Users\Dell\Documents\Kubernetes\Secret

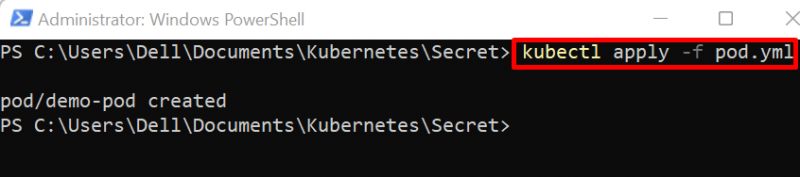

Lietojiet yaml failu, lai izveidotu vai pārkonfigurētu podziņu, izmantojot “ kubectl pieteikties ” komanda:

kubectl pieteikties -f pod.yml

3. darbība. Piekļūstiet Kubernetes Pods

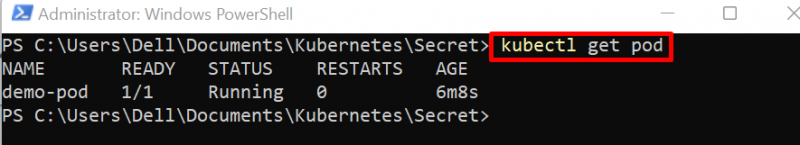

Lai pārbaudītu, uzskaitiet Kubernetes pākstis:

kubectl get podŠeit jūs varat redzēt, ka esam izveidojuši demo-pod ” veiksmīgi:

4. darbība. Aprakstiet podiņu

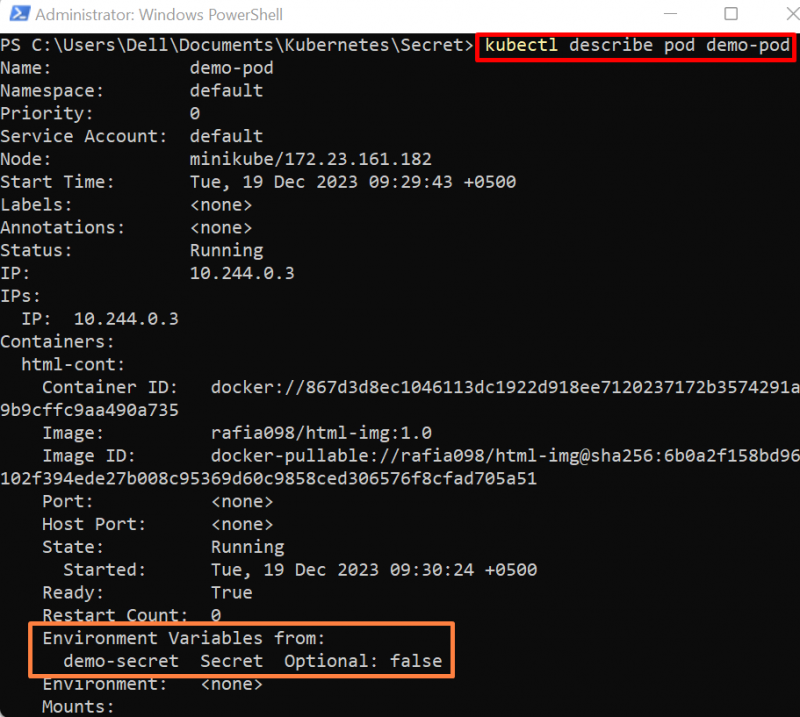

Lai pārbaudītu, vai podā ir iegults slepenais TLS, aprakstiet podziņu, izmantojot tālāk norādīto komandu:

kubectl apraksta pod demo-podTālāk redzamā izvade parāda, ka esam veiksmīgi ieguluši TLS noslēpumu ar pod:

Mēs esam izklāstījuši, kā izveidot slepenu TLS un iegult to lietojumprogrammā Kubernetes, kas darbojas podā.

Secinājums

Lai pakalpojumā Kubernetes izveidotu slepeno TLS, vispirms izveidojiet TLS parakstīto sertifikātu un privāto atslēgu. Pēc tam palaidiet Kubernetes klasteru un palaidiet ' kubectl izveidot noslēpumu